Anual, sute de mii de companii devin victime ale unei fraude cu un mod de operare îndrăzneț, fraudă pentru care specialiștii au oferit nume diferite, precum Mesaj de la șef, CEO Fraud, Business Email Compromise, Email Account Compromise sau Invoice Fraud. Indiferent de denumire, potrivit statisticii, se estimează că în fiecare lună pierderile sunt de peste 300 milioane de USD.

Apariția pandemiei COVID-19 și limitările aduse au generat un context favorabil pentru autorii unor astfel de fraude, motiv pentru care, în această perioadă, numărul acestora a cunoscut o explozie fără precedent. Astfel, cu titlu de exemplu:

- prin spoofing, atacatorul pretinde că e CEO-ul companiei, impersonând adresa de e-mail folosită de acesta, și anunță că tocmai a fost infectat cu COVID-19. Drept urmare, susține că are nevoie de ajutorul angajatului „victimă” pentru finalizarea unei tranzacții sensibile, urgente și confidențiale;

- atacatorul, care pretinde că este liderul companiei, solicită departamentului financiar efectuarea unei plăți urgențe pentru achiziționarea de medicamente, teste sau echipament de protecție, cu „maximă urgență”;

- atacatorul, folosind o adresă de email care pare să aparțină unui CEO sau altei persoane cu autoritate din cadrul companiei, transmite un mesaj „Stay safe!” (specific acestei perioade), urmat de solicitarea disponibilității angajatului “victimă” de a-i oferi sprijin pentru finalizarea unor tranzacții;

- atacatorul, care pretinde că e angajat al companiei, anunță departamentul HR sau financiar despre schimbarea contului pentru plata drepturilor sale, având în vedere limitările de deplasare impuse de pandemie;

- atacatorul, care pretinde că e CEO sau altă persoană cu autoritate în companie, solicită finalizarea urgentă și confidențială a unei tranzacții (investiție, depozit, achiziție, fuziune, etc) care a fost întârziată de pandemie.

Pe scurt, făptuitorul pretinde, în mod credibil și prin diverse metode, a fi CEO sau o altă persoană cu autoritate din cadrul companiei, pentru a determina efectuarea unei plăți autorizate către un cont aflat sub controlul său.

În România, în fiecare săptămână, departamentele antifraudă și de conformitate din cadrul băncilor sunt confruntate cu solicitări ale autorităților de aplicare a legii sau ale clienților legate de tranzacții efectuate ca urmare a acestui tip de fraudă, în condițiile în care nu este neobișnuit ca o singură asemenea tranzacție să aibă o valoare de mai multe sute de mii de euro. De exemplu, în 2013 reprezentanța din România a unei companii multinaționale din domeniul telecomunicațiilor a fost prejudiciată cu 1,8 milioane EUR. În 2016, o altă companie care activează și în România a efectuat plăți în valoare de 40 milioane EUR prin una dintre modalitățile de comitere a acestei fraude.

Acest tip de fraudă speculează cea mai vulnerabilă verigă din lanțul de apărare împotriva fraudei: omul. Prin verificări și testări specializate și preferabil independente ale cadrului intern de prevenire și identificare a fraudei, prin pregătire periodică și de substanță a personalului companiei, se poate preveni cu succes apariția unui astfel de caz care ar putea să amenințe însăși sustenabilitatea afacerii.

Ce trebuie făcut dacă tocmai am aflat că am fost victima unei astfel de fraude?

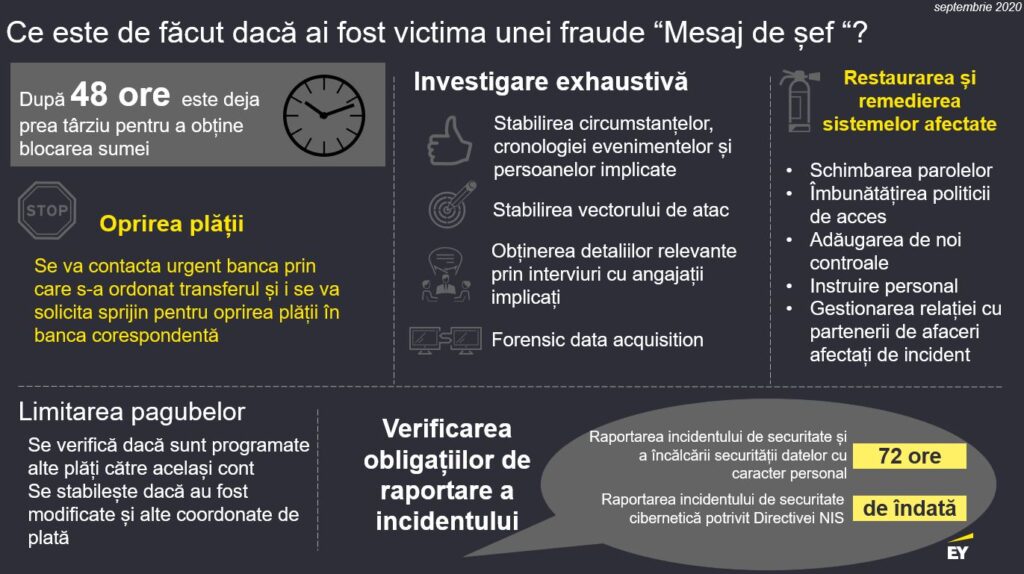

În primul rând, se va încerca cât mai repede oprirea plății respective. Se va contacta urgent banca prin care s-a ordonat transferul și i se va solicita sprijin pentru oprirea plății în banca corespondentă. Este de avut în vedere faptul că o întârziere de câteva ore poate face acest demers inutil. Atacatorii vor redirecționa sumele încasate către o altă jurisdicție, de îndată ce banii au intrat în contul aflat în controlul lor.

În al doilea rând, se va urmări limitarea pagubei. Mai precis, se va stabili dacă sunt programate alte plăți către contul indicat de atacator și dacă au fost schimbate recent și alte conturi ale furnizorilor sau angajaților, către care ar urma să se efectueze plata.

În continuare, se impune o investigare exhaustivă a condițiilor care au determinat efectuarea plății. Investigația trebuie făcută în cea mai profesionistă manieră pentru a culege toate datele și a stabili cu precizie situația de fapt și persoanele implicate, dar și pentru a nu contamina probele pentru acțiunile legale ulterioare (fie penale, civile sau administrative). O atenție mărită trebuie acordată mediului electronic care trebuie conservat fără a fi alterat (forensic data acquisition), dar și modului de susținere a interviurilor cu personalul implicat (se va avea în vedere și scenariul în care, la comiterea fraudei, s-a oferit sprijin din interior).

Investigația va urmări stabilirea gravității atacului și identificarea tuturor datelor sensibile care au fost puse la dispoziția atacatorilor.

După ce au fost colectate toate probele din mediul digital, se va proceda la restaurarea și remedierea sistemelor afectate, schimbarea parolelor, îmbunătățirea politicii de acces, adăugarea de noi controale, etc.

Angajații companiei și, îndeosebi, cei din poziții cheie, (contabilitate, financiar, resurse umane, etc) vor fi instruiți cu privire la modul în care s-a săvârșit frauda pentru a se preveni apariția unui atac similar (care va fi mai facil pentru atacator, având în vedere că deja a avut acces la multe date confidențiale).

Împreună cu specialiștii, se va analiza existența unei eventuale raportări a incidentului: în cazul în care au fost expuse date personale, obligația de raportare către Autoritatea Națională de Supraveghere a Prelucrării Datelor cu Caracter Personal sau, în cazul unui atac informatic la un operator de servicii esențiale conform Directivei NIS, transpusă prin legea 362/2018, obligația de raportare către CERT-RO.

Totodată, se va analiza și gestiona relația cu partenerii de afaceri afectați de incident (de exemplu furnizori ale căror date au fost transmise atacatorilor), pentru că, la rândul lor, aceștia pot deveni victime pe baza informațiilor sensibile transmise.

Nu în ultimul rând, deși de cele mai multe ori există o reținere în acest sens, se recomandă formularea unei plângeri penale. Chiar dacă probabilitatea de recuperare a sumelor transferate nu este foarte mare, un astfel de demers legal va avea un efect de descurajare pe termen lung a autorilor unei astfel de fraude.

Principalele modalități prin care un infractor poate determina o companie să efectueze o plată neautorizată către un cont pe care îl controlează

Cea mai ingenioasă și aparent cea mai simplă metodă este social engineering – ingineria socială: atacatorul culege date despre companie și despre reprezentanții săi, după care interacționează telefonic sau prin email cu angajați din poziții cheie (contabilitate, financiar, HR) pentru a obține date sensibile (de exemplu, lista furnizorilor cu facturi de valoare mare ce urmează a fi scadente în perioada următoare) sau pentru a determina efectuarea unei plăți pentru o achiziție urgentă.

O altă metodă, mai tehnică, presupune trimiterea unor email-uri care urmăresc obținerea accesului la sistemul informatic al companiei (phishing, spear phishing, executive whaling) în vederea schimbării coordonatelor de plată ale principalilor furnizori sau pentru executarea unor noi plăți.

Aceste modalități de comitere au trei elemente comune:

- atacatorul pretinde a fi altcineva, în cadrul companiei (CEO, CFO) sau din afara acesteia (avocat, auditor, furnizor);

- se invocă urgență și confidențialitate, respectiv plata trebuie efectuată în cel mai scurt timp în contul indicat, fără a fi informate alte persoane din companie;

- se solicită o plată către un cont anume sau schimbarea contului pentru o plată ce urmează să fie făcută către un furnizor existent.